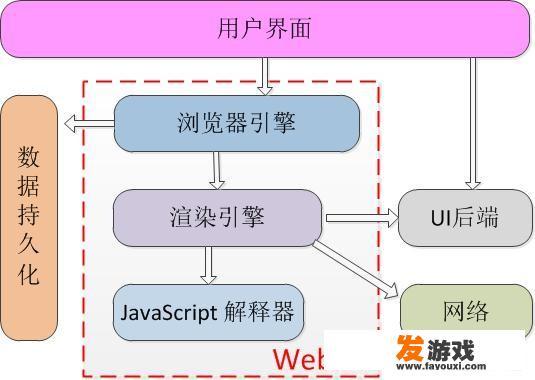

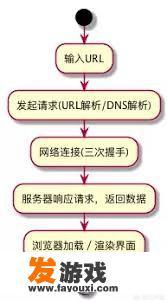

Web浏览器是我们在互联网上与各种在线资源进行交互的客户端软件,其工作原理基于客户端/服务器模型,具体步骤如下:

用户通过浏览器访问Web服务

当用户在计算机上运行Web客户端(如Microsoft的Internet Explorer或Firefox),便开始与Web服务器进行交互,请求主页内的各种信息或资源。

浏览器联系Web服务器并请求信息或资源

当用户发起访问请求时,浏览器通过与Web服务器建立连接,获取所需的信息或资源。

Web服务器处理请求并发送信息

一旦接收到请求,Web服务器会查找并处理相关信息,然后将结果发送回浏览器。

浏览器解析收到的信息

浏览器在计算机屏幕上显示收到的信息,通常是HTML格式,对于这些信息,浏览器还需要进行解析和执行,以展示网页上的内容。

基于浏览器的Web应用安全性

随着互联网的发展,浏览器的安全性变得越来越重要,保护网站免受未经授权的访问、使用、修改、破坏或中断的行为/做法是至关重要的,有效的网站安全性需要从设计到更新的全方位考虑。

网站安全的目的是保护网站免受安全威胁

网站安全的目的是保护网站免受如拒绝服务攻击、信息篡改等威胁,这些攻击可能导致网站无法访问或泄露用户信息,给用户带来财务和隐私上的损失。

增强网站安全性的 ***

- 合理的服务器端Web框架配置:确保服务器端有适当的框架和机制来处理请求和响应,防止跨站脚本攻击(XSS)等安全漏洞。

- 客户端浏览器的安全设置:通过设置浏览器安全策略,增强网站的安全性,例如启用HTTPS可以缓解某些类型的攻击,定期更新浏览器的安全补丁也是必要的。

- 密码策略:设置合理的密码策略,确保用户密码的安全性,对于重要的用户数据和操作,应进行严格的权限控制。

- 监控和审计:对网站进行持续的监控和审计,及时发现和应对安全威胁。

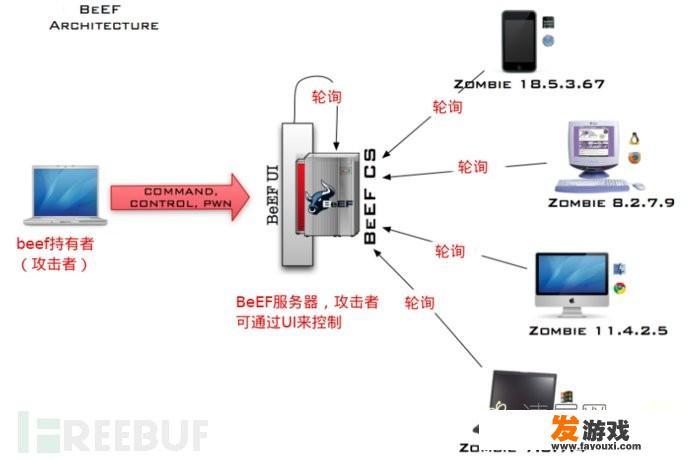

基于Web浏览器的网站安全威胁及应对措施

网站安全威胁概述

- 跨站脚本攻击(XSS):允许攻击者通过网页注入恶意脚本,导致用户浏览器执行恶意代码,为防止XSS漏洞,应删除或禁用可能包含运行代码的HTML标记,对于用户输入进行严格的清理和验证也是必要的。

- SQL注入:允许攻击者通过数据库查询注入恶意SQL代码,导致数据库数据被篡改或泄露,为避免此类攻击,应确保传递给SQL查询的用户数据不能更改查询的性质,例如使用参数化查询或预处理语句。

- 跨站请求伪造(CSRF):利用其他用户的身份信息进行恶意操作,为防止CSRF攻击,服务器应要求POST请求包含特定的秘密码,该密码由服务器为用户生成并提供。

应对措施

- 输入验证和清理:对于用户输入进行严格的验证和清理,防止恶意脚本的执行,对于敏感数据,应进行加密存储和传输。

- 使用安全的Web框架和技术:选择安全的Web框架和技术来构建网站,防止XSS等安全漏洞的发生。

- 定期更新和打补丁:及时更新浏览器的安全补丁,确保网站的安全性。

- 监控和审计:对网站进行持续的监控和审计,及时发现和应对安全威胁,建立应急响应机制,以便及时应对安全事件。

仅供参考,如需更多信息,建议查阅相关文献或咨询专业技术人员。

0